5月14日,WannaCry列索病毒爆发第二日,正当国内安全厂商积极响应并推动相关防御方案同时,国家网络与信息安全信息通报中心发布新变种预警:WannaCry 2.0即将来临;与之前版本的不同是,这个变种取消了Kill Switch,不能通过注册某个域名来关闭变种勒索病毒的传播,该变种传播速度可能会更快。

对此,腾讯反病毒实验室负责人马劲松表示,虽然目前监控到的数据并没有完全证实WannaCry 2.0勒索病毒已经来袭,但出现新变种的可能性非常大。尤其是随着周末过后的工作日来临,病毒传播进一步发展的风险很高。尤其高校、企业、政府机关等内网用户仍属于高危感染人群,需要做好全面妥当的安全诊断和防御举措。然而,由于缺乏相对权威的企业网络管理员防御举措,绝大多数的企业用户目前仍处于束手无策的恐慌之中。

腾讯反病毒实验室安全团队经过技术攻关,于14日晚推出了针对易感的企业客户推出了一个电脑管家“管理员助手”诊断工具(下载地址:https://habo.qq.com/tool/download/smbdetect)。企业网络管理员只要下载这一诊断工具,输入目标电脑的IP或者设备名称,即可诊断目标电脑是否存在被感染勒索病毒的漏洞。这一诊断工具的最大好处,是给企业网络管理员一个诊断电脑设备安全防御情况的有效工具,可以帮助企业全面了解电脑设备的安全情况,大大提升管理员工作效率,并可在诊断报告的指导下,对尚未打补丁的健康设备及时打补丁、布置防御。

使用步骤

解压后在命令行下执行MS_17_010_Scan.exe,并传递需诊断的目标电脑IP

工具将显示检测结果:如不存在风险将显示NOT Found vulnerability,如存在风险将显示Found vulnerability MS17-010及目标电脑的操作系统版本。

(电脑中毒后屏幕上跳出来的勒索信)

中国国家互联网应急中心表示,目前,安全业界暂未能有效破除该勒索软的恶意加密行为,用户主机一旦被勒索软件渗透,只能通过重装操作系统的方式来解除勒索行为,但用户重要数据文件不能直接恢复。虽然有厂商推出所谓的文件恢复工具,但噱头远远大于实用价值,电脑一旦中招,文件可恢复的可能性几乎没有。

在防范上,腾讯安全联合实验室反病毒实验室负责人、腾讯电脑管家安全技术专家马劲松指出,一是,临时关闭端口。Windows用户可以使用防火墙过滤个人电脑,并且临时关闭135、137、445端口3389远程登录(如果不想关闭3389远程登录,至少也是关闭智能卡登录功能),并注意更新安全产品进行防御,尽量降低电脑受攻击的风险。

(Windows用户可以使用防火墙过滤个人电脑,并且临时关闭135、137、445端口3389远程登录)

二是,及时更新 Windows已发布的安全补丁。在3月MS17-010漏洞刚被爆出的时候,微软已经针对Win7、Win10等系统在内提供了安全更新;此次事件爆发后,微软也迅速对此前尚未提供官方支持的Windows XP等系统发布了特别补丁。

三是,利用“勒索病毒免疫工具”进行修复。用户通过其他电脑下载腾讯电脑管家“勒索病毒免疫工具”离线版(http://guanjia.qq.com/wannacry/),并将文件拷贝至安全、无毒的U盘;再将指定电脑在关闭Wi-Fi,拔掉网线,断网状态下开机,并尽快备份重要文件;然后通过U盘使用“勒索病毒免疫工具”离线版,进行一键修复漏洞;联网即可正常使用电脑。

(腾讯电脑管家针对于勒索病毒推出“勒索病毒免疫工具”)

四是,备份。重要的资料一定要备份,谨防资料丢失。

马劲松指出,各大高校通常接入的网络是为教育、科研和国际学术交流服务的教育科研网,此骨干网出于学术目的,大多没有对445端口做防范处理,这是导致这次高校成为重灾区的原因之一。

此外,如果用户电脑开启防火墙,也会阻止电脑接收445端口的数据。但中国高校内,一些同学为了打局域网游戏,有时需要关闭防火墙,也是此次事件在中国高校内大肆传播的另一原因。

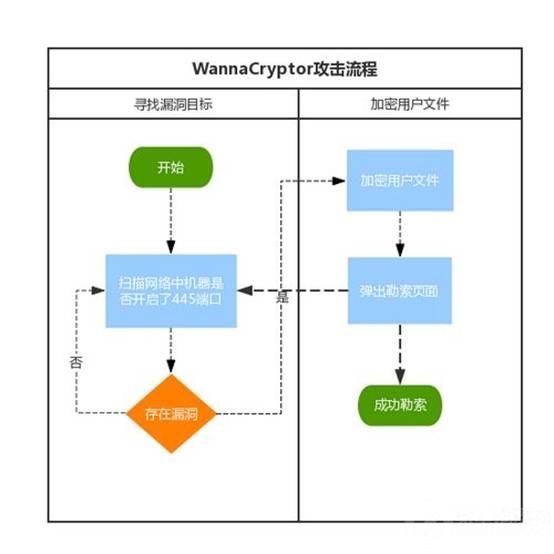

(腾讯安全联合实验室反病毒实验室公布的病毒攻击流程图)

同时由于该木马加密使用AES加密文件,并使用非对称加密算法RSA 2048加密随机密钥,每个文件使用一个随机密钥,理论上不可破解。针对目前网上有传该木马病毒的作者放出密钥,已证实为谣言。实则是在公网环境中,由于病毒的开关机制被设置为关闭模式暂时停止了传播,但不排除作者制作新变种的可能。提醒广大用切勿轻信谣言,以免造成更严重的损失。

最后,提醒广大用户,务必强化网络安全意识,陌生链接不点击,陌生文件不要下载,陌生邮件不要打开!